Archive

Dahsyatnya sebuah layanan File Sharing

Wikipedia mendefiniskan bahwa File sharing refers to the providing and receiving of digital files over a network, usually following the peer-to-peer (P2P) model, where the files are stored on and served by personal computers of the users.

Layanan file sharing merupakan sebuah layanan yang banyak dimanfaatkan untuk berbagi, dan memiliki manfaat yang sangat luas serta sangat membantu dalam kegiatan operasional sehari-hari. Sebuah kepraktisan yang mengurangi penggunaan disk, flash disk, maupun disket untuk saling berbagi dan atau bertukar data.

Hanya saja, di samping besarnya kelebihan yang dimilikinya terdapat kekurangan yang alih-alih dapat menjadi bencana bagi keseluruhan jaringan, jika layanan ini diimplementasikan di jaringan yang luas dan bukan koneksi peer-to-peer. Beberapa kelemahan tersebut adalah:

a. Kelupaan menutup layanan file sharing, yang akan berdampak pada dapat diaksesnya layanan ini oleh orang lain.

b. Layanan yang tidak dibatasi akses permissionnya, sehingga orang lain dapat melakukan perubahan terhadap file yang dimiliki. Bahkan dapat menyisipkan file lain pada komputer kita, masih mending kalau yang disimpan itu adalah file lagu atau file biasa, bagaimana kalau file itu virus?

c. Layanan yang tidak dibatasi akses pengaksesnya, misalnya siapa saja berhak melakukan koneksi, sehingga tidak ada pembatasan siapa saja yang berhak dan melakukan apa.

Tiga hal di atas hanya sebuah contoh saja, yang merupakan kelaziman yang ada ditengah-tengah kita. Bisa jadi lebih banyak lagi kebiasaan yang berpotensi lebih daripada hal di atas.

Lalu bagaimana dengan pencegahan terjadinya celah keamanan yang berhubungan dengan file sharing. Beberapa tempuhan yang dapat dilakukan adalah:

a. Melakukan pembatasan akses terhadap layanan, baik permissionnya maupun sumber pengaksesnya.

b. Jika memungkinkan, menyediakan sebuah server yang berfungsi untuk melayani kebutuhan pertukaran dan berbagi data pada jaringan anda.

sumber : indocisc

Mempercayai Password: Network Authentication

Aspek security jaringan berkaitan erat dengan servis yang disediakan: inbound atau outbound. Security pada servis outbound dapat diupayakan sebaik mungkin dengan konfigurasi firewall. Demikian pula dengan akses anonymous servis inbound, seperti anonymous FTP, HTTP, Gopher dll. Dalam hal ini, informasi sengaja disediakan bagi semua orang. Lain halnya bila kita ingin menyediakan akses non-anonymous (atau authenticated services), dimana selain melalui firewall, seseorang yang meminta akses juga harus mendapat ‘ijin’ server setelah terlebih dahulu membuktikan identitasnya. Inilah authentication. Untuk selanjutnya, penulis menggunakan istilah autentisasi sebagai sinonim kata tersebut.

RESIKO-SECURITY SERVIS INBOUND

Mengapa perlu autentisasi…..? Internet adalah jaringan publik, dan terbuka bagi setiap orang diseluruh penjuru dunia untuk menggabungkan diri. Begitu besarnya jaringan ini, telah menimbulkan keuntungan serta kerugian. Sering kita dengar dan baca tentang bobolnya sistem komputer keuangan bank, informasi rahasia Pentagon atau basis data transkrip akademik mahasiswa. Kalimat tersebut cukup untuk mewakili pernyataan bahwa kita harus ‘waspada’ terhadap orang-orang ‘jahat’ dan senantiasa berusaha memperkecil kemungkinan bagi mereka untuk dapat melakukan niat jahatnya. Memang mudah untuk meniadakan kemungkinan penyusupan (akses ilegal) dari luar dengan menutup semua kanal trafik servis inbound ke jaringan internal. Namun ini berarti telah mereduksi keuntungan utama adanya jaringan: komunikasi dan pemakaian sumber daya bersama (sharing resources). Jadi, konsekuensi alami dengan jaringan cukup besar, adalah menerima dan berusaha untuk memperkecil resiko ini, bukan meniadakannya.

Kita akan mulai dari seorang network-administrator (NA) yang telah melakukan tugasnya dengan baik, dalam menyiapkan ‘pertahanan’ bagi semua servis outbound dan anonymous-inbound. Perlu beberapa hal tambahan lagi yang sebaiknya diingat. Apakah pertahanan tersebut sudah cukup kuat bagi terjadinya pencurian hubungan (hijacking attack)? Apakah didalamnya sudah dipertimbangkan kemungkinan pemonitoran ilegal paket-paket informasi yang dikirimkan (packet sniffing – playback attack)? Atau apakah sudah termasuk kesiapan bagi benar-benar adanya akses ilegal didalam sistem (false authentication)?

Hijacking biasanya terjadi pada komputer yang menghubungi jaringan kita, walaupun untuk beberapa kasus langka, bisa terjadi pada sembarang jalur yang dilaluinya. Sehingga akan bijaksana bila seorang NA mempertimbangkan pemberian kepercayaan akses, hanya dari komputer yang paling tidak mempunyai sistem security sama atau mungkin lebih ‘kuat’, dibandingkan dengan jaringan dibawah tanggung-jawabnya. Usaha memperkecil peluang musibah ini, juga dapat dilakukan dengan mengatur packet-filter dengan baik atau menggunakan server modifikasi. Misalnya, kita dapat menyediakan fasilitas anonymous-FTP bagi sembarang komputer dimanapun, tapi authenticated-FTP hanya diberikan pada host-host yang tercantum pada daftar ‘kepercayaan’. Hijacking ditengah jalur dapat dihindari dengan penggunaan enkripsi antar jaringan (end to end encryption).

Kerahasiaan data dan password juga merupakan topik disain security. Program yang didedikasikan untuk packet-sniffing dapat secara otomatis menampilkan isi setiap paket data antara client dengan servernya. Proteksi password dari kejahatan demikian dapat dilakukan dengan implementasi password sekali pakai (non-reusable password), sehingga walaupun dapat termonitor oleh sniffer, password tersebut tidak dapat digunakan lagi.

Resiko hijacking dan sniffing data (bukan password) tidak dapat dihindari sama sekali. Artinya NA harus mempertimbangkan kemungkinan ini dan melakukan optimasi bagi semakin kecil-nya kesempatan tersebut. Pembatasan jumlah account dengan akses penuh serta waktu akses jarak jauh, merupakan salah satu bentuk optimasi.

MEKANISME AUTENTISASI

Subyek autentisasi adalah pembuktian. Yang dibuktikan meliputi tiga kategori, yaitu: sesuatu pada diri kita (something you are SYA), sesuatu yang kita ketahui (something you know SYK), dan sesuatu yang kita punyai (something you have SYH). SYA berkaitan erat dengan bidang biometrik, seperti pemeriksaan sidik-jari, pemeriksaan retina mata, analisis suara dll. SYK identik dengan password. Sedangkan bagi SYH umumnya digunakan kartu identitas seperti smartcard. \

Barangkali, yang sekarang masih banyak digunakan adalah sistem ber-password. Untuk menghindari pencurian password dan pemakaian sistem secara ilegal, akan bijaksana bila jaringan kita dilengkapi sistem password sekali pakai. Bagaimana caranya penerapan metoda ini?

Pertama, menggunakan sistem perangko-waktu ter-enkripsi. Dengan cara ini, password baru dikirimkan setelah terlebih dulu dimodifikasi berdasarkan waktu saat itu. Kedua, menggunakan sistem challenge-response (CR), dimana password yang kita berikan tergantung challenge dari server. Kasarnya kita menyiapkan suatu daftar jawaban (response) berbeda bagi ‘pertanyaan’ (challenge) yang berbeda oleh server. Karena tentu sulit sekali untuk menghafal sekian puluh atau sekian ratus password, akan lebih mudah jika yang dihafal adalah aturan untuk mengubah challenge yang diberikan menjadi response (jadi tidak random). Misalnya aturan kita adalah: “kapitalkan huruf kelima dan hapus huruf keempat”, maka password yang kita berikan adalah MxyPtlk1W2 untuk challenge sistem Mxyzptlk1W2.

Kalau pada sistem CR, harus diketahui ‘aturan’-nya, maka pada sistem perangko-waktu, kita mesti mengingat password bagi pemberian perangko-waktu ini. Apakah cara seperti ini tidak mempersulit? Beruntung sekali mekanisme tersebut umumnya ditangani oleh suatu perangkat, baik perangkat lunak ataupun dengan perangkat keras. Kerberos, perangkat lunak autentisasi yang dibuat di MIT dan mengadopsi sistem perangko-waktu, mewajibkan modifikasi client bagi sinkronisasi waktu dengan server serta pemberian password perangko-waktu. Modifikasi program client mengingatkan kita pada proxy dan memang, kurang lebih seperti itu. Sistem CR biasanya diterapkan sekaligus dengan dukungan perangkat keras. Contoh sistem CR operasional adalah perangkat SNK-004 card (Digital Pathways) yang dapat diterapkan bersama-sama dengan paket TIS-FWTK (Trusted Information System – internet FireWall ToolKit).

TIS-FWTK menawarkan solusi password sekali pakai (sistem CR) yang ‘menyenangkan’: S/Key. S/Key menerapkan prosedur algoritma hash iteratif terhadap suatu seed, sedemikian sistem dapat memvalidasi response-client instant tapi tidak mempunyai kemampuan untuk memprediksi response-client berikutnya. Sehingga bila terjadi penyusupan pada sistem, tidak ada ’sesuatu’ yang bisa dicuri (biasanya daftar password). Algoritma hash mempunyai dua sifat utama. Pertama, masukan tidak bisa diregenerasikan dari keluaran (non-reversibel). Kedua, terdapat dua kemungkinan masukan bagi sebuah keluaran yang sama.

ENKRIPSI DAN CRYPTOGRAPHY

Cryptography telah berkembang sejak lama, ketika orang menginginkan informasi yang ia kirimkan tidak dapat ‘dibaca’ oleh pihak tak berkepentingan. Secara tradisional cryptography dikenal dengan dua mekanisme, kunci privat atau kunci publik. DES (data encryption standard) yang digunakan oleh Kerberos menggunakan sistem kunci-privat. RSA (Rivest Shamir Addleman) mengimplementasikan sistem kunci-publik. Salah satu dari kontributor RSA, Ron Rivest kemudian membuat MD4 (message digest function # 4) yang digunakan oleh S/Key-nya TIS-FWTK. Optimasi dan blasteran antara kedua metoda tradisional ini melahirkan PGP (Pretty Good Privacy). Pembahasan dari DES, RSA, atau PGP merupakan buku tersendiri dan tidak pada tempatnya diungkapkan disini. Tapi yang jelas, sistem kunci-privat dicirikan dengan proses encrypt-decrypt melalui kunci identik, sedangkan pada sistem kunci-publik, proses ini dilakukan dengan dua buah kunci: kunci publik untuk encrypt dan kunci rahasia untuk decrypt dimana kedua kunci ini digenerasikan dan mempunyai relasi dekat melalui sebuah algoritma matematis. Karena diperlukan proses matematis terlebih dulu, kecepatan sistem kunci-publik bisa ribuan kali lebih lambat dari algoritma kunci-privat ekivalen walaupun disisi lain menawarkan proteksi lebih baik. Eksploitasi terhadap kelebihan dan kekurangan sistem kunci privat dan publik dilakukan PGP, dimana untuk transmisi data dilakukan secara sistem kunci-privat dengan session-key sehingga berjalan cepat, sedangkan transmisi session-key- nya sendiri menggunakan kunci-publik.

Dengan enkripsi, informasi yang kita kirimkan ke suatu jaringan melalui jaringan lain yang keamanannya meragukan (internet), relatif lebih terjamin. Enkripsi antar jaringan menyebabkan seorang ‘pencuri’ harus berusaha sedikit lebih keras untuk mendapatkan informasi ilegal yang ia harapkan. Ada beberapa kesempatan bagi implementasi enkripsi, yaitu: pada level aplikasi, level data-link, dan level jaringan.

Enkripsi pada level aplikasi mensyaratkan penggunaan perangkat lunak client-server khusus. Sesuai dengan model referensi OSI, enkripsi data-link hanya berlaku untuk hubungan titik ke titik, seperti sistem enkripsi pada modem telepon. Sedangkan enkripsi level jaringan (network layer) diterapkan pada router atau peralatan lain yang bersebelahan dengan jaringan dikedua sisi. Optimasi kepentingan dan kebijakan security dilakukan dengan mengatur jenis/bagian paket IP yang akan dienkrip, penyesuaian terhadap arsitektur firewall dan konsekuensinya, efektifitas distribusi kunci-enkripsi dll. Di masa depan, dimana teknologi VLAN (Virtual LAN) diperkirakan menjadi pilihan utama untuk Intranet (enterprisewide), penggunaan enkripsi level jaringan ini menjadi begitu penting. Barangkali sama pentingnya dengan keadaan sebuah perusahaan yang sementara ini ‘terpaksa’ menggunakan internet sebagai jalur bagi pengiriman informasi sensitif antara kantor pusat dengan cabangnya dibelahan bumi yang lain.

KERBEROS DAN TIS-FWTK AUTHENTICATION SERVER

Kerberos adalah salah satu karya proyek Athena, kolaborasi antara MIT, IBM dan DEC. Kerberos didisain untuk medukung autentisasi dan enkripsi data pada lingkungan terdistribusi melalui modifikasi client atau server standard. Beberapa vendor sistem operasi telah memasukan Kerberos kedalam produknya. MIT sendiri menyediakan secara free banyak versi Unix yang telah di-Kerberizing. Bahkan bagi kepentingan porting ke sistem operasi atau perangkat lunak client-server yang belum mendukung Kerberos, MIT menyediakan source-code nya, juga secara free. Proyek Athena sendiri mengimplementasikan Kerberos pada banyak aplikasi seperti NFS, rlogin, email, dan sistem password. Secure RPC (Sun Microsystems) juga mengimplementasikan hal yang sama.

Ada beberapa hal yang perlu dipertimbangkan dalam implementasi Kerberos. Modifikasi perangkat lunak client dan server akan menyebabkan pembatasan pilihan aplikasi. Sayangnya juga tidak ada metoda alternatif sebagai pengganti modifikasi source-code (seperti dalam proxy yang membolehkan custom user procedure atau custom client software). Kemudian, umumnya orang juga sepakat untuk menyebut: “Kerberos relatif sulit diterapkan/ dikelola”.

Paket sistem autentisasi lain ditawarkan oleh TIS-FWTK: authentication-server. Server ini didisain secara modular, fleksibel sehingga mendukung banyak mekanisme autentisasi populer seperti sistem password reusable standard, S/Key, card SecurdID dari Security Dynamics (sistem dengan perangko-waktu), card SNK-004 Digital Pathways (sistem CR) serta kemudahan untuk pengintegrasian mekanisme baru. Kembali kepada perbincangan diawal tulisan ini, kalau kepentingan utama kita adalah bagaimana menyiapkan ‘pertahanan’ bagi servis inbound non-anonymous, barangkali authentication-server adalah solusi yang patut dipertimbangkan. Mengapa? Bagaimana sistem ini bekerja? Tidak banyak ruang dalam tulisan ini untuk memuat semua diskusi kita tentang autentisasi, tapi ilustrasi penutup berikut akan memberikan sedikit gambaran bagi anda, peminat security jaringan, menyangkut authentication-server.

Penulis: Eueung Mulyana & Onno W. Purbo

Firewall

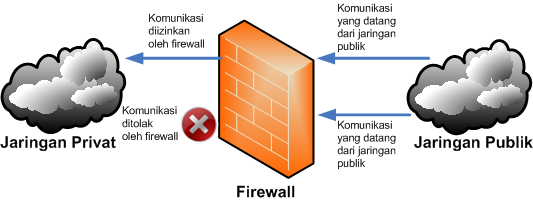

Firewall atau tembok-api adalah sebuah sistem atau perangkat yang mengizinkan lalu lintas jaringan yang dianggap aman untuk melaluinya dan mencegah lalu lintas jaringan yang tidak aman. Umumnya, sebuah tembok-api diterapkan dalam sebuah mesin terdedikasi, yang berjalan pada pintu gerbang (gateway) antara jaringan lokal dan jaringan lainnya. Tembok-api umumnya juga digunakan untuk mengontrol akses terhadap siapa saja yang memiliki akses terhadap jaringan pribadi dari pihak luar. Saat ini, istilah firewall menjadi istilah lazim yang merujuk pada sistem yang mengatur komunikasi antar dua jaringan yang berbeda. Mengingat saat ini banyak perusahaan yang memiliki akses ke Internet dan juga tentu saja jaringan berbadan hukum di dalamnya, maka perlindungan terhadap modal digital perusahaan tersebut dari serangan para peretas, pemata-mata, ataupun pencuri data lainnya, menjadi hakikat.

Ilustrasi mengenai Firewall

Jenis-jenis Firewall

Firewall terbagi menjadi dua jenis, yakni sebagai berikut

- Personal Firewall: Personal Firewall didesain untuk melindungi sebuah komputer yang terhubung ke jaringan dari akses yang tidak dikehendaki. Firewall jenis ini akhir-akhir ini berevolusi menjadi sebuah kumpulan program yang bertujuan untuk mengamankan komputer secara total, dengan ditambahkannya beberapa fitur pengaman tambahan semacam perangkat proteksi terhadap virus, anti-spyware, anti-spam, dan lainnya. Bahkan beberapa produk firewall lainnya dilengkapi dengan fungsi pendeteksian gangguan keamanan jaringan (Intrusion Detection System). Contoh dari firewall jenis ini adalah Microsoft Windows Firewall (yang telah terintegrasi dalam sistem operasi Windows XP Service Pack 2, Windows Vista dan Windows Server 2003 Service Pack 1), Symantec Norton Personal Firewall, Kerio Personal Firewall, dan lain-lain. Personal Firewall secara umum hanya memiliki dua fitur utama, yakni Packet Filter Firewall dan Stateful Firewall.

- Network Firewall: Network Firewall didesain untuk melindungi jaringan secara keseluruhan dari berbagai serangan. Umumnya dijumpai dalam dua bentuk, yakni sebuah perangkat terdedikasi atau sebagai sebuah perangkat lunak yang diinstalasikan dalam sebuah server. Contoh dari firewall ini adalah Microsoft Internet Security and Acceleration Server (ISA Server), Cisco PIX, Cisco ASA, IPTables dalam sistem operasi GNU/Linux, pf dalam keluarga sistem operasi Unix BSD, serta SunScreen dari Sun Microsystems, Inc. yang dibundel dalam sistem operasi Solaris. Network Firewall secara umum memiliki beberapa fitur utama, yakni apa yang dimiliki oleh personal firewall (packet filter firewall dan stateful firewall), Circuit Level Gateway, Application Level Gateway, dan juga NAT Firewall. Network Firewall umumnya bersifat transparan (tidak terlihat) dari pengguna dan menggunakan teknologi routing untuk menentukan paket mana yang diizinkan, dan mana paket yang akan ditolak.

Taksonomi Firewall

Fungsi Firewall

Secara fundamental, firewall dapat melakukan hal-hal berikut:

- Mengatur dan mengontrol lalu lintas jaringan

- Melakukan autentikasi terhadap akses

- Melindungi sumber daya dalam jaringan privat

- Mencatat semua kejadian, dan melaporkan kepada administrator

Mengatur dan Mengontrol Lalu lintas jaringan

Fungsi pertama yang dapat dilakukan oleh firewall adalah firewall harus dapat mengatur dan mengontrol lalu lintas jaringan yang diizinkan untuk mengakses jaringan privat atau komputer yang dilindungi oleh firewall. Firewall melakukan hal yang demikian, dengan melakukan inspeksi terhadap paket-paket dan memantau koneksi yang sedang dibuat, lalu melakukan penapisan (filtering) terhadap koneksi berdasarkan hasil inspeksi paket dan koneksi tersebut.

Proses inspeksi Paket

Inspeksi paket (‘packet inspection) merupakan proses yang dilakukan oleh firewall untuk ‘menghadang’ dan memproses data dalam sebuah paket untuk menentukan bahwa paket tersebut diizinkan atau ditolak, berdasarkan kebijakan akses (access policy) yang diterapkan oleh seorang administrator. Firewall, sebelum menentukan keputusan apakah hendak menolak atau menerima komunikasi dari luar, ia harus melakukan inspeksi terhadap setiap paket (baik yang masuk ataupun yang keluar) di setiap antarmuka dan membandingkannya dengan daftar kebijakan akses. Inspeksi paket dapat dilakukan dengan melihat elemen-elemen berikut, ketika menentukan apakah hendak menolak atau menerima komunikasi:

- Alamat IP dari komputer sumber

- Port sumber pada komputer sumber

- Alamat IP dari komputer tujuan

- Port tujuan data pada komputer tujuan

- Protokol IP

- Informasi header-header yang disimpan dalam paket

Ilustrasi mengenai percakapan antara dua buah host

Koneksi dan Keadaan Koneksi

Agar dua host TCP/IP dapat saling berkomunikasi, mereka harus saling membuat koneksi antara satu dengan lainnya. Koneksi ini memiliki dua tujuan:

- Komputer dapat menggunakan koneksi tersebut untuk mengidentifikasikan dirinya kepada komputer lain, yang meyakinkan bahwa sistem lain yang tidak membuat koneksi tidak dapat mengirimkan data ke komputer tersebut. Firewall juga dapat menggunakan informasi koneksi untuk menentukan koneksi apa yang diizinkan oleh kebijakan akses dan menggunakannya untuk menentukan apakah paket data tersebut akan diterima atau ditolak.

- Koneksi digunakan untuk menentukan bagaimana cara dua host tersebut akan berkomunikasi antara satu dengan yang lainnya (apakah dengan menggunakan koneksi connection-oriented, atau connectionless).

Ilustrasi mengenai percakapan antara dua buah host

Kedua tujuan tersebut dapat digunakan untuk menentukan keadaan koneksi antara dua host tersebut, seperti halnya cara manusia bercakap-cakap. Jika Amir bertanya kepada Aminah mengenai sesuatu, maka Aminah akan meresponsnya dengan jawaban yang sesuai dengan pertanyaan yang diajukan oleh Amir; Pada saat Amir melontarkan pertanyaannya kepada Aminah, keadaan percakapan tersebut adalah Amir menunggu respons dari Aminah. Komunikasi di jaringan juga mengikuti cara yang sama untuk memantau keadaan percakapan komunikasi yang terjadi.

Firewall dapat memantau informasi keadaan koneksi untuk menentukan apakah ia hendak mengizinkan lalu lintas jaringan. Umumnya hal ini dilakukan dengan memelihara sebuah tabel keadaan koneksi (dalam istilah firewall: state table) yang memantau keadaan semua komunikasi yang melewati firewall. Dengan memantau keadaan koneksi ini, firewall dapat menentukan apakah data yang melewati firewall sedang “ditunggu” oleh host yang dituju, dan jika ya, aka mengizinkannya. Jika data yang melewati firewall tidak cocok dengan keadaan koneksi yang didefinisikan oleh tabel keadaan koneksi, maka data tersebut akan ditolak. Hal ini umumnya disebut sebagai Stateful Inspection.

Stateful Packet Inspection

Ketika sebuah firewall menggabungkan stateful inspection dengan packet inspection, maka firewall tersebut dinamakan dengan Stateful Packet Inspection (SPI). SPI merupakan proses inspeksi paket yang tidak dilakukan dengan menggunakan struktur paket dan data yang terkandung dalam paket, tapi juga pada keadaan apa host-host yang saling berkomunikasi tersebut berada. SPI mengizinkan firewall untuk melakukan penapisan tidak hanya berdasarkan isi paket tersebut, tapi juga berdasarkan koneksi atau keadaan koneksi, sehingga dapat mengakibatkan firewall memiliki kemampuan yang lebih fleksibel, mudah diatur, dan memiliki skalabilitas dalam hal penapisan yang tinggi.

Salah satu keunggulan dari SPI dibandingkan dengan inspeksi paket biasa adalah bahwa ketika sebuah koneksi telah dikenali dan diizinkan (tentu saja setelah dilakukan inspeksi), umumnya sebuah kebijakan (policy) tidak dibutuhkan untuk mengizinkan komunikasi balasan karena firewall tahu respons apa yang diharapkan akan diterima. Hal ini memungkinkan inspeksi terhadap data dan perintah yang terkandung dalam sebuah paket data untuk menentukan apakah sebuah koneksi diizinkan atau tidak, lalu firewall akan secara otomatis memantau keadaan percakapan dan secara dinamis mengizinkan lalu lintas yang sesuai dengan keadaan. Ini merupakan peningkatan yang cukup signifikan jika dibandingkan dengan firewall dengan inspeksi paket biasa. Apalagi, proses ini diselesaikan tanpa adanya kebutuhan untuk mendefinisikan sebuah kebijakan untuk mengizinkan respons dan komunikasi selanjutnya. Kebanyakan firewall modern telah mendukung fungsi ini.

Melakukan autentikasi terhadap akses

Fungsi fundamental firewall yang kedua adalah firewall dapat melakukan autentikasi terhadap akses.

Protokol TCP/IP dibangun dengan premis bahwa protokol tersebut mendukung komunikasi yang terbuka. Jika dua host saling mengetahui alamat IP satu sama lainnya, maka mereka diizinkan untuk saling berkomunikasi. Pada awal-awal perkembangan Internet, hal ini boleh dianggap sebagai suatu berkah. Tapi saat ini, di saat semakin banyak yang terhubung ke Internet, mungkin kita tidak mau siapa saja yang dapat berkomunikasi dengan sistem yang kita miliki. Karenanya, firewall dilengkapi dengan fungsi autentikasi dengan menggunakan beberapa mekanisme autentikasi, sebagai berikut:

- Firewall dapat meminta input dari pengguna mengenai nama pengguna (user name) serta kata kunci (password). Metode ini sering disebut sebagai extended authentication atau xauth. Menggunakan xauth pengguna yang mencoba untuk membuat sebuah koneksi akan diminta input mengenai nama dan kata kuncinya sebelum akhirnya diizinkan oleh firewall. Umumnya, setelah koneksi diizinkan oleh kebijakan keamanan dalam firewall, firewall pun tidak perlu lagi mengisikan input password dan namanya, kecuali jika koneksi terputus dan pengguna mencoba menghubungkan dirinya kembali.

- Metode kedua adalah dengan menggunakan sertifikat digital dan kunci publik. Keunggulan metode ini dibandingkan dengan metode pertama adalah proses autentikasi dapat terjadi tanpa intervensi pengguna. Selain itu, metode ini lebih cepat dalam rangka melakukan proses autentikasi. Meskipun demikian, metode ini lebih rumit implementasinya karena membutuhkan banyak komponen seperti halnya implementasi infrastruktur kunci publik.

- Metode selanjutnya adalah dengan menggunakan Pre-Shared Key (PSK) atau kunci yang telah diberitahu kepada pengguna. Jika dibandingkan dengan sertifikat digital, PSK lebih mudah diimplenentasikan karena lebih sederhana, tetapi PSK juga mengizinkan proses autentikasi terjadi tanpa intervensi pengguna. Dengan menggunakan PSK, setiap host akan diberikan sebuah kunci yang telah ditentukan sebelumnya yang kemudian digunakan untuk proses autentikasi. Kelemahan metode ini adalah kunci PSK jarang sekali diperbarui dan banyak organisasi sering sekali menggunakan kunci yang sama untuk melakukan koneksi terhadap host-host yang berada pada jarak jauh, sehingga hal ini sama saja meruntuhkan proses autentikasi. Agar tercapai sebuah derajat keamanan yang tinggi, umumnya beberapa organisasi juga menggunakan gabungan antara metode PSK dengan xauth atau PSK dengan sertifikat digital.

Dengan mengimplementasikan proses autentikasi, firewall dapat menjamin bahwa koneksi dapat diizinkan atau tidak. Meskipun jika paket telah diizinkan dengan menggunakan inspeksi paket (PI) atau berdasarkan keadaan koneksi (SPI), jika host tersebut tidak lolos proses autentikasi, paket tersebut akan dibuang.

Melindungi sumber daya dalam jaringan privat

Salah satu tugas firewall adalah melindungi sumber daya dari ancaman yang mungkin datang. Proteksi ini dapat diperoleh dengan menggunakan beberapa peraturan pengaturan akses (access control), penggunaan SPI, application proxy, atau kombinasi dari semuanya untuk mencegah host yang dilindungi dapat diakses oleh host-host yang mencurigakan atau dari lalu lintas jaringan yang mencurigakan. Meskipun demikian, firewall bukanlah satu-satunya metode proteksi terhadap sumber daya, dan mempercayakan proteksi terhadap sumber daya dari ancaman terhadap firewall secara eksklusif adalah salah satu kesalahan fatal. Jika sebuah host yang menjalankan sistem operasi tertentu yang memiliki lubang keamanan yang belum ditambal dikoneksikan ke Internet, firewall mungkin tidak dapat mencegah dieksploitasinya host tersebut oleh host-host lainnya, khususnya jika exploit tersebut menggunakan lalu lintas yang oleh firewall telah diizinkan (dalam konfigurasinya). Sebagai contoh, jika sebuah packet-inspection firewall mengizinkan lalu lintas HTTP ke sebuah web server yang menjalankan sebuah layanan web yang memiliki lubang keamanan yang belum ditambal, maka seorang pengguna yang “iseng” dapat saja membuat exploit untuk meruntuhkan web server tersebut karena memang web server yang bersangkutan memiliki lubang keamanan yang belum ditambal. Dalam contoh ini, web server tersebut akhirnya mengakibatkan proteksi yang ditawarkan oleh firewall menjadi tidak berguna. Hal ini disebabkan oleh firewall yang tidak dapat membedakan antara request HTTP yang mencurigakan atau tidak. Apalagi, jika firewall yang digunakan bukan application proxy. Oleh karena itulah, sumber daya yang dilindungi haruslah dipelihara dengan melakukan penambalan terhadap lubang-lubang keamanan, selain tentunya dilindungi oleh firewall.

Cara Kerja Firewall

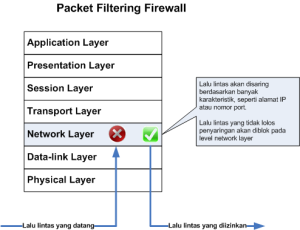

Packet-Filter Firewall

Pada bentuknya yang paling sederhana, sebuah firewall adalah sebuah router atau komputer yang dilengkapi dengan dua buah NIC (Network Interface Card, kartu antarmuka jaringan) yang mampu melakukan penapisan atau penyaringan terhadap paket-paket yang masuk. Perangkat jenis ini umumnya disebut dengan packet-filtering router.

Firewall jenis ini bekerja dengan cara membandingkan alamat sumber dari paket-paket tersebut dengan kebijakan pengontrolan akses yang terdaftar dalam Access Control List firewall, router tersebut akan mencoba memutuskan apakah hendak meneruskan paket yang masuk tersebut ke tujuannya atau menghentikannya. Pada bentuk yang lebih sederhana lagi, firewall hanya melakukan pengujian terhadap alamat IP atau nama domain yang menjadi sumber paket dan akan menentukan apakah hendak meneruskan atau menolak paket tersebut. Meskipun demikian, packet-filtering router tidak dapat digunakan untuk memberikan akses (atau menolaknya) dengan menggunakan basis hak-hak yang dimiliki oleh pengguna.

Contoh pengaturan akses (access control) yang diterapkan dalam firewall

Packet-filtering router juga dapat dikonfigurasikan agar menghentikan beberapa jenis lalu lintas jaringan dan tentu saja mengizinkannya. Umumnya, hal ini dilakukan dengan mengaktifkan/menonaktifkan port TCP/IP dalam sistem firewall tersebut. Sebagai contoh, port 25 yang digunakan oleh [[|SMTP|Protokol SMTP]] (Simple Mail Transfer Protocol) umumnya dibiarkan terbuka oleh beberapa firewall untuk mengizinkan surat elektronik dari Internet masuk ke dalam jaringan privat, sementara port lainnya seperti port 23 yang digunakan oleh Protokol Telnet dapat dinonaktifkan untuk mencegah pengguna Internet untuk mengakses layanan yang terdapat dalam jaringan privat tersebut. Firewall juga dapat memberikan semacam pengecualian (exception) agar beberapa aplikasi dapat melewati firewall tersebut. Dengan menggunakan pendekatan ini, keamanan akan lebih kuat tapi memiliki kelemahan yang signifikan yakni kerumitan konfigurasi terhadap firewall: daftar Access Control List firewall akan membesar seiring dengan banyaknya alamat IP, nama domain, atau port yang dimasukkan ke dalamnya, selain tentunya juga exception yang diberlakukan.

Cara kerja packet filter firewall

Circuit Level Gateway

Firewall jenis lainnya adalah Circuit-Level Gateway, yang umumnya berupa komponen dalam sebuah proxy server. Firewall jenis ini beroperasi pada level yang lebih tinggi dalam model referensi tujuh lapis OSI (bekerja pada lapisan sesi/session layer) daripada Packet Filter Firewall. Modifikasi ini membuat firewall jenis ini berguna dalam rangka menyembunyikan informasi mengenai jaringan terproteksi, meskipun firewall ini tidak melakukan penyaringan terhadap paket-paket individual yang mengalir dalam koneksi.

Dengan menggunakan firewall jenis ini, koneksi yang terjadi antara pengguna dan jaringan pun disembunyikan dari pengguna. Pengguna akan dihadapkan secara langsung dengan firewall pada saat proses pembuatan koneksi dan firewall pun akan membentuk koneksi dengan sumber daya jaringan yang hendak diakses oleh pengguna setelah mengubah alamat IP dari paket yang ditransmisikan oleh dua belah pihak. Hal ini mengakibatkan terjadinya sebuah sirkuit virtual (virtual circuit) antara pengguna dan sumber daya jaringan yang ia akses.

Firewall ini dianggap lebih aman dibandingkan dengan Packet-Filtering Firewall, karena pengguna eksternal tidak dapat melihat alamat IP jaringan internal dalam paket-paket yang ia terima, melainkan alamat IP dari firewall. Protokol yang populer digunakan sebagai Circuit-Level Gateway adalah SOCKS v5.

Cara kerja circuit level firewall

Application Level Firewall

Application Level Firewall (disebut juga sebagai application proxy atau application level gateway)

Firewall jenis lainnya adalah Application Level Gateway (atau Application-Level Firewall atau sering juga disebut sebagai Proxy Firewall), yang umumnya juga merupakan komponen dari sebuah proxy server. Firewall ini tidak mengizinkan paket yang datang untuk melewati firewall secara langsung. Tetapi, aplikasi proxy yang berjalan dalam komputer yang menjalankan firewall akan meneruskan permintaan tersebut kepada layanan yang tersedia dalam jaringan privat dan kemudian meneruskan respons dari permintaan tersebut kepada komputer yang membuat permintaan pertama kali yang terletak dalam jaringan publik yang tidak aman.

Umumnya, firewall jenis ini akan melakukan autentikasi terlebih dahulu terhadap pengguna sebelum mengizinkan pengguna tersebut untuk mengakses jaringan. Selain itu, firewall ini juga mengimplementasikan mekanisme auditing dan pencatatan (logging) sebagai bagian dari kebijakan keamanan yang diterapkannya. Application Level Firewall juga umumnya mengharuskan beberapa konfigurasi yang diberlakukan pada pengguna untuk mengizinkan mesin klien agar dapat berfungsi. Sebagai contoh, jika sebuah proxy FTP dikonfigurasikan di atas sebuah application layer gateway, proxy tersebut dapat dikonfigurasikan untuk mengizinlan beberapa perintah FTP, dan menolak beberapa perintah lainnya. Jenis ini paling sering diimplementasikan pada proxy SMTP sehingga mereka dapat menerima surat elektronik dari luar (tanpa menampakkan alamat e-mail internal), lalu meneruskan e-mail tersebut kepada e-mail server dalam jaringan. Tetapi, karena adanya pemrosesan yang lebih rumit, firewall jenis ini mengharuskan komputer yang dikonfigurasikan sebagai application gateway memiliki spesifikasi yang tinggi, dan tentu saja jauh lebih lambat dibandingkan dengan packet-filter firewall.

- Application Level Firewall (disebut juga sebagai application proxy atau application level gateway)

NAT Firewall

NAT (Network Address Translation) Firewall secara otomatis menyediakan proteksi terhadap sistem yang berada di balik firewall karena NAT Firewall hanya mengizinkan koneksi yang datang dari komputer-komputer yang berada di balik firewall. Tujuan dari NAT adalah untuk melakukan multiplexing terhadap lalu lintas dari jaringan internal untuk kemudian menyampaikannya kepada jaringan yang lebih luas (MAN, WAN atau Internet) seolah-olah paket tersebut datang dari sebuah alamat IP atau beberapa alamat IP. NAT Firewall membuat tabel dalam memori yang mengandung informasi mengenai koneksi yang dilihat oleh firewall. Tabel ini akan memetakan alamat jaringan internal ke alamat eksternal. Kemampuan untuk menaruh keseluruhan jaringan di belakang sebuah alamat IP didasarkan terhadap pemetaan terhadap port-port dalam NAT firewall.

Stateful Firewall

Stateful Firewall merupakan sebuah firewall yang menggabungkan keunggulan yang ditawarkan oleh packet-filtering firewall, NAT Firewall, Circuit-Level Firewall dan Proxy Firewall dalam satu sistem. Stateful Firewall dapat melakukan filtering terhadap lalu lintas berdasarkan karakteristik paket, seperti halnya packet-filtering firewall, dan juga memiliki pengecekan terhadap sesi koneksi untuk meyakinkan bahwa sesi koneksi yang terbentuk tersebut diizinlan. Tidak seperti Proxy Firewall atau Circuit Level Firewall, Stateful Firewall umumnya didesain agar lebih transparan (seperti halnya packet-filtering firewall atau NAT firewall). Tetapi, stateful firewall juga mencakup beberapa aspek yang dimiliki oleh application level firewall, sebab ia juga melakukan inspeksi terhadap data yang datang dari lapisan aplikasi (application layer) dengan menggunakan layanan tertentu. Firewall ini hanya tersedia pada beberapa firewall kelas atas, semacam Cisco PIX. Karena menggabungkan keunggulan jenis-jenis firewall lainnya, stateful firewall menjadi lebih kompleks.

Cara kerja stateful firewall

Virtual Firewall

Virtual Firewall adalah sebutan untuk beberapa firewall logis yang berada dalam sebuah perangkat fisik (komputer atau perangkat firewall lainnya). Pengaturan ini mengizinkan beberapa jaringan agar dapat diproteksi oleh sebuah firewall yang unik yang menjalankan kebijakan keamanan yang juga unik, cukup dengan menggunakan satu buah perangkat. Dengan menggunakan firewall jenis ini, sebuah ISP (Internet Service Provider) dapat menyediakan layanan firewall kepada para pelanggannya, sehingga mengamankan lalu lintas jaringan mereka, hanya dengan menggunakan satu buah perangkat. Hal ini jelas merupakan penghematan biaya yang signifikan, meski firewall jenis ini hanya tersedia pada firewall kelas atas, seperti Cisco PIX 535.

Transparent Firewall

Transparent Firewall (juga dikenal sebagai bridging firewall) bukanlah sebuah firewall yang murni, tetapi ia hanya berupa turunan dari stateful Firewall. Daripada firewall-firewall lainnya yang beroperasi pada lapisan IP ke atas, transparent firewall bekerja pada lapisan Data-Link Layer, dan kemudian ia memantau lapisan-lapisan yang ada di atasnya. Selain itu, transparent firewall juga dapat melakukan apa yang dapat dilakukan oleh packet-filtering firewall, seperti halnya stateful firewall dan tidak terlihat oleh pengguna (karena itulah, ia disebut sebagai Transparent Firewall).

Intinya, transparent firewall bekerja sebagai sebuah bridge yang bertugas untuk menyaring lalu lintas jaringan antara dua segmen jaringan. Dengan menggunakan transparent firewall, keamanan sebuah segmen jaringan pun dapat diperkuat, tanpa harus mengaplikasikan NAT Filter. Transparent Firewall menawarkan tiga buah keuntungan, yakni sebagai berikut:

- Konfigurasi yang mudah (bahkan beberapa produk mengklaim sebagai “Zero Configuration”). Hal ini memang karena transparent firewall dihubungkan secara langsung dengan jaringan yang hendak diproteksinya, dengan memodifikasi sedikit atau tanpa memodifikasi konfigurasi firewall tersebut. Karena ia bekerja pada data-link layer, pengubahan alamat IP pun tidak dibutuhkan. Firewall juga dapat dikonfigurasikan untuk melakukan segmentasi terhadap sebuah subnet jaringan antara jaringan yang memiliki keamanan yang rendah dan keamanan yang tinggi atau dapat juga untuk melindungi sebuah host, jika memang diperlukan.

- Kinerja yang tinggi. Hal ini disebabkan oleh firewall yang berjalan dalam lapisan data-link lebih sederhana dibandingkan dengan firewall yang berjalan dalam lapisan yang lebih tinggi. Karena bekerja lebih sederhana, maka kebutuhan pemrosesan pun lebih kecil dibandingkan dengan firewall yang berjalan pada lapisan yang tinggi, dan akhirnya performa yang ditunjukannya pun lebih tinggi.

- Tidak terlihat oleh pengguna (stealth). Hal ini memang dikarenakan Transparent Firewall bekerja pada lapisan data-link, dan tidak membutuhkan alamat IP yang ditetapkan untuknya (kecuali untuk melakukan manajemen terhadapnya, jika memang jenisnya managed firewall). Karena itulah, transparent firewall tidak dapat terlihat oleh para penyerang. Karena tidak dapat diraih oleh penyerang (tidak memiliki alamat IP), penyerang pun tidak dapat menyerangnya.

(wikipedia)

Mengenal Tipuan E-Mail Phising

Di zaman sekarang orang sudah familiar dengan yang namanya e-mail, dari anak-anak sampai orang dewasa pun sudah tahu apa itu namanya e-mail. Karena fasilitas yang satu ini banyak sekali kegunaanya, kita bisa kirim data, kirim foto, ataupun kirim aplikasi dengan hanya hitungan detik, menit ato jam. Dan ini lebih cepat dari pada kita memakai jasa travel.

Tapi di sisi lain e-mail juga bisa membuat kita kehilangan apa yang kita punya, dalam hal ini biasanya adalah uang. Dalam kesempatan ini kita akan membicarakan masalah yang kaitannya dengan e-mail. Masalah yang akan kita bahas adalah tentang E-mail Phising.

Sebelumnya kita harus mengerti apakah itu yang namanya e-mail phising itu?

“Phising merupakan teknik licik yang digunakan oleh pencuri dan hacker untuk menipu pengguna internet dengan cara mencuri informasi penting, biasanya hal ini berkenaan dengan informasi keuangan (nomor rekening dan kartu kredit) dan informasi login (ID dan password).

Biasanya sasaran para penjahat ini adalah, orang yang bertransaksi secara online melalui website perbankan. Dengan cara mereka membuat e-mail palsu yang sangat mirip sekali dengan e-mail resmi dari institusi keuangan. Biasanya isi pesan dari e-mail palsu ini sangat meyakinkan sekali, karena sangat mirip sekali dengan e-mail yang resmi. Sehingga orang yang tidak tahu pasti akan mengunjungi website tersebut.

Dan user yang sudah login ke website tersebut, pastinya akan mulai mengisikan formulir informasi tentang data pribadinya dan keuangannya. Maka informasi yang sudah tertulis tersebut sudah mulai masuk ke database penjahat atau hacker tersebut, dengan demikian para penjahat tersebut dengan sangat leluasa memindahkan data-data atau isi rekening tersebut ke rekening si penjahat tersebut. Biasanya orang yang sudah tertipu tersebut baru menyadarinya saat dirinya mendapatkan atau menerima surat pernyataan dari bank atau penerbit kartu kreditnya tersebut.

Sebaiknya untuk menghindari penipuan terhadap e-mail phising ini, kita harus mengerti beberapa tips agar kita tidak tertipu. Berikut ada beberapa tips dari kami, semoga tips tersebut dapat membantu anda.

- Jangan langsung membalas e-mail yang berasal dari insitusi keuangan, sebelum itu coba hubungi dulu pihak bank anda untuk memastikan kebenaran e-mail tersebut.

- Perhatikan kesalahan ketik atau tata bahasa yang kurang tepat pada pesan e-mail yang telah dikirimkan.

- Cermati simbol @ pada alamat website yang tertera pada pesan e-mail. Bisa jadi alamat website tersebut bertuliskan: http://www.citibank.com@www.hackersite.com. Browser tidak akan memproses semua tulisan sebelum simbol “@”. Jadi, pencuri bisa saja meletakkan alamat website pribadinya setelah simbol “@”. Website tersebutlah yang akan anda kunjungi, untuk itu sebaiknya selalu perhatikan alamat website yang tertera pada link.

- Biasanya beberapa karakter dalam alamat website bank bisa diganti dengan karakter yang hampir sama. Sebagai contoh, huruf L diganti dengan angka “1″. Kedua karakter ini sekilas terlihat sama. Website http://www.paypal.com mungkin bisa diubah menjadi paypa1.com dan anda mungkin tidak menyadari perbedaan ini.

- Saat website bank ditampilkan, perhatikan icon gembok yang berda di bagian bawah browser Website. Jika ada, berarti website tersebut aman. Jika icon gembok tidak ada, segera tutup browser tersebut.

(klik-kanan)

Cara Hacker curi data Kartu Kredit

Artikel ini tidak ditujukan untuk mengajari anda gimana mencuri data kartu kredit, tapi kami ingin memberitahu anda supaya di kemudian hari anda bisa terhindari dari kejahatan pencurian data kartu kredit. Istilah kejahatan kartu kredit yang biasa di istilahkan “carding” sejak adanya internet meningkat ratusan persen. Ironisnya Indonesia masuk dalam jajaran top 10 (sempat di peringkat pertama) sehingga kartu kredit terbitan Bank-Bank Indonesia ditolak ketika belanja online di situs luar negeri.

Hal ini juga pernah di alami oleh penulis yang ingin berlangganan majalah game luar negeri dengan pembayaran online lewat kartu kredit.

Para hacker sangat suka sekali kejahatan yang satu ini, kenapa? Karena kalau cuma nge-hack website atau deface (merubah tampilan/link website) merupakan sesuatu yang tidak ada untungnya. Dan hal ini bisa ke deteksi dan pelaku kejahatan bisa ketangkap dengan mudah kalau sites yang dia masuki memiliki TRACKER (program pelacak ip/link) atau LOG FILE (file yang mencatat aktivitas user/ip yang masuk ke website). Kalau carding mereka bisa bebas tanpa jejak dan juga kadang-kadang setelah mendapatkan datanya, mereka sebarkan antar hacker sehingga susah dilacak orang pertama yang mencuri data kartu kredit. Kejadian baru-baru ini yaitu situs internet teroris Indonesia juga di register dari hasil carding.

Ada beberapa cara yang digunakan oleh hacker dalam mencuri kartu kredit, antara lain:

1. Paket sniffer, cara ini adalah cara yang paling cepat untuk mendapatkan data apa saja. Konsep kerjanya mereka cukup memakai program yang dapat melihat atau membuat logging file dari data yang dikirim oleh website e-commerce (penjualan online) yang mereka incar. Pada umumnya mereka mengincar website yang tidak dilengkapi security encryption atau situs yang tidak memiliki security yang bagus.

2. Membuat program spyware, trojan, worm dan sejenisnya yang berfungsi seperti keylogger (keyboard logger, program mencatat aktifitas keyboard) dan program ini disebar lewat E-mail Spamming (taruh file-nya di attachment), mirc (chatting), messenger (yahoo, MSN), atau situs-situs tertentu dengan icon atau iming-iming yang menarik netter untuk mendownload dan membuka file tersebut. Program ini akan mencatat semua aktivitas komputer anda ke dalam sebuah file, dan akan mengirimnya ke email hacker. Kadang-kadang program ini dapat dijalankan langsung kalau anda masuk ke situs yang di buat hacker atau situs porno.

3. Membuat situs phising, yaitu situs sejenis atau kelihatan sama seperti situs aslinya. contoh di Indonesia ketika itu situs klik bca (www.klikbca.com), pernah mengalami hal yang sama. situs tersebut tampilannya sama seperti klikbca tetapi alamatnya dibikin beberapa yang berbeda seperti www.clikbca.com, www.kikbca.com, dll, jadi kalau netter yang salah ketik, akan nyasar ke situs tersebut. Untungnya orang yang membuat situs tersebut katanya tidak bermaksud jahat. Nah kalau hacker carding yang buat tuh situs, siap-siap deh kartu kredit anda bakal jebol.

4. Menjebol situs e-commerce itu langsung dan mencuri semua data para pelanggannya. Cara ini agak sulit dan perlu pakar hacker atau hacker yang sudah pengalaman untuk melakukannya. Pada umumnya mereka memakai metode injection (memasukan script yang dapat dijalankan oleh situs/server) bagi situs yang memiliki firewall. Ada beberapa cara injection antara lain yang umum digunakan html injection dan SQL injection. Bagi situs yang tidak memiliki security atau firewall, siap-siaplah dikerjain abis-abisan.

Ada beberapa cara lagi yang dilakukan para hacker, tapi cara-cara di atas adalah cara yang paling umum dilakukan hacker untuk carding. Cara yang tidak umum akan dijelaskan nanti di lain waktu. Kejahatan tidak hanya terjadi karena ada niat dari si pelaku, tetapi karena adanya kesempatan, waspadalah… waspadalah… (ketok.com)

Recent Comments